Assalamulaikum Wr.Rb.

Hay Guys.

Hari saya beljar tentang

Pengenalan Cisco

cisco IOS (internetworking operating system) merupakan

operating system dari router cisco. berkenalan dengan cisco IOS

merupakan hal wajib kalau mau belajar perangkat cisco. banyak deh yang

mau dibahas, mulai dari hardwarenya sampai perintahnya.

cisco IOS mempunyai banyak perintah untuk konfigurasi yang berbeda dan

kali ini mau ngeshare yang perintah dasarnya. tenang aja semua perintah

dasarnya sama contohnya jadi kalian bisa langsung tau. dengan perintah

dasar ini diharapkan kalian bisa terbiasa dengan command-linenya cisco.

saya sarankan pakai GNS3 daripada pakai Cisco Packet Tracer. selain

lebih real juga tidak semua perintah di router cisco dapat dijalankan di

packet tracer contohnya iBGP.

pertama, kita harus tau dulu nih struktur perintah di cisco IOS. enaknya langsung pakai gambar deh biar mudeng.

tuh cisco IOS itu punya banyak sekali perintah, dan dimasing-masing perintah terdapat argumennya. sebelumnya ada yang namanya prompt. format prompt itu terdiri dari nama/hostname dari perangkatnya dan mode.

yang kedua kalian harus tau hirarki dari

command line cisco IOS. ya sama kaya linux. kalau linux punya user biasa dan user root. tapi kalau ios punya 2 hirarki.

- user exec

user exec itu adalah hirarki ios yang mempunyai hak akses yang terbatas.

biasanya si user mode cuma bisa buat monitoring router dan tidak bisa

mengkonfigurasi router dan melakukan perubahan pada router. tandanya

kita di user exec itu pada prompt diakhiri sama simbol (>)

- privileged exec

privileged exec sama dengan root user kalau di linux, punya hak akses

penuh terhadap router. dapat mengubah konfigurasi dalam router.

privileged exec ada anak dan cucunya. yaitu global configuration mode

dan spesific configuration mode. tandanya kita di privileged exec itu

pada prompt diakhiri sama simbol (#)

perintah-perintah dalam

global configuration mode berpengaruh

kepada keseluruhan router. contohnya pembuatan hostname,user,dan

password berada dalam global configuration dan berefek pada seluruh

router.

kalau

spesific configuration mode, perintah yang dimasukan ya

cuma berpengaruh pada bagian yang spesifik seperti interface pada

router, konfigurasi routing dinamik, dll.

nah kalau udah tau bagiannya, terus kita harus tau perintah apa yang

bisa digunakan supaya bisa pindah-pindah antara modenya. nah kalau lihat

gambar diatas itu ada perintahnya. bingung? langsung dipraktekin aja.

minimal kalian harus mudeng pindah mode antar user,privileged,sama global configuration. kalau dari

user exec ke

privileged exec harus pakai "

enable" dan sebaliknya pakai "

disable". kalau dari

privileged exec ke

global configuration mode harus pakai "

configure terminal".

sebelum melangkah lebih jauh, kita lihat dulu nih komponen hardware pada

router. router mempunyai banyak kesamaan hardware dengan komputer. ada 5

bagian penting pada router.

- CPU (central processing unit)

ya namanya aja cpu, ya yang mengeksekusi perintah, kaya fungsi routing apa fungsi switching.

- RAM (random access memory)

ram ini menyimpan instruksi dan data untuk dieksekusi sama cpu. ram juga

digunakan buat nyimpen sistem operasi, file konfigurasi (running-config), tabel routing, tabel arp disaat router menyala. jadi kalau router mati semua data yang ada pada ram bakalan hilang.

- NVRAM (non-volatile random access memory)

fungsi nvram cuma satu, yaitu buat nyimpen file konfigurasi

(startup-config) kalau router mati. jadi file konfigurasi masih tetap

ada yaitu pada nvram dan gaperlu konfigurasi ulang router yang mati.

- ROM (read-only memory)

rom ini isinya program untuk POST untuk check hardware,bootstrap buat manggil IOS di flash, sama cisco IOS (mininya) kalau bootstrap gagal manggil IOS.

- Flash

flash itu tempat penyimpanan IOSnya. dan flash itu bisa dirubah-rubah jadi bisa upgrade IOSnya. engga kaya rom.

terus kalau udah tau bagiannya, kita bahas dulu bagaimana cara booting di perangkat cisco.

- saat pertama kali dinyalakan, si rom akan menjalankan post untuk mengecek hardware. ngecek cpu,ram,nvram.

- kalau post berhasil, rom akan menyalin program bootstrap ke ram untuk dijalankan cpu. instruksi program bootstrap adalah untuk mencari dan menyalin ios ke ram.

- setelah ios sudah dijalankan. bootstrap akan mencari file

konfigurasi di nvram (startup config) dan menyalinnya ke ram sebagai

running-configuration file.

dengan memahami hardware dan bootingnya, kita dapat kesimpulan bahwa ada dua file konfigurasi di cisco

- startup configuration

file ini letaknya di nvram, tidak hilang saat tidak ada daya. soalnya

non volatile. file ini yang akan dicari oleh bootstrap sebagai file

konfigurasi. dan akan disalin ke ram sebagai running configuration.

- running configuration

file ini adalah file salinan dari file di nvram yaitu startup

configuration. file ini yang akan dieksekusi oleh cpu dan

mengkonfigurasi router.

kalau saat

booting file startup-config di copy ke ram untuk

dijadikan running-config. tapi kalau mau agar konfigurasi yang kita

lalukan ke router engga hilang saat router mati. kita salin file

running-config ke startup-config. jadi kalau booting lagi konfigurasi

kita engga bakalan ilang.

terus gimana caranya kalau mau save konfigurasi di cisco? yok langsung dipraktekin aja. konfigurasinya di privileged mode.

router#copy running-config startup-config

kalau router baru direset, tidak akan ada file startup-config jadi router akan meminta konfigurasi awal saat booting.

baca juga :

mereset router cisco

bisa di pilih si mau pakai prosedurnya konfigurasi awal cisco atau pilih

no buat ngeskip. tapi kalau udah ada file startup-config kita bisa

njalanin lagi ko prosedurnya dengan mengetikan :

router#setup

terus kita konfigurasi hostname atau nama routernya. pemberian nama pada

router sangat berguna jika kita mengkonfigurasi banyak router dan dalam

topologi yang kompleks. langsung saja dipraktekin ya

router(config)#hostname [nama_router]

noh bisa dilihat, nama router yang sebelumnya

R1 berubah jadi

Router1. jangan lupa ya karena mengkonfigurasi hostname itu secara global berarti di

global configuration mode.

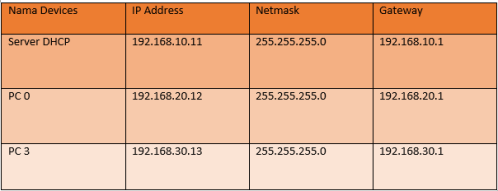

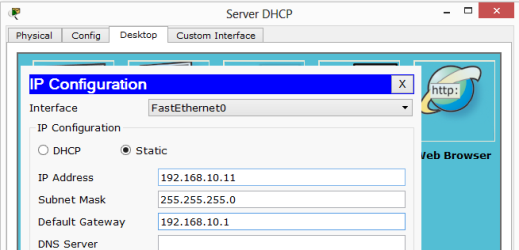

terus ini nih ada perintah di cisco cukup penting, yaitu cara

konfigurasi ip addressnya. kalau mau konfigurasi ip address. kita harus

tau dulu nama interfaces yang ada di perangkat. kalau

mau lihat daftar interfacesnya bisa pakai perintah

Router1#show ip interface brief

ya sebenarnya ada yang lain si. but kalau command di atas menurut saya

paling bagus. selain nunjukin interfacesnya juga nunjukin ip address

yang ada di masing-masing interface.

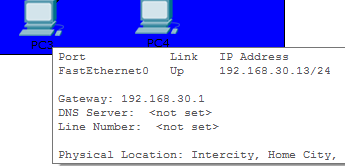

kalau udah tau nama interfacenya. kita konfigurasi ip addressnya. oh iya

konfigurasi ip address itu termasuk spesific configuration.

router1(config)#interface [nama-interface]

router1(config-if)#ip address [ip-addressnya] [netmask]

router1(config-if)#no shutdown

catatan : semua interface pada router defaultnya tidak aktif, jadi kita harus aktifin dulu pakai perintah

no shutdown.

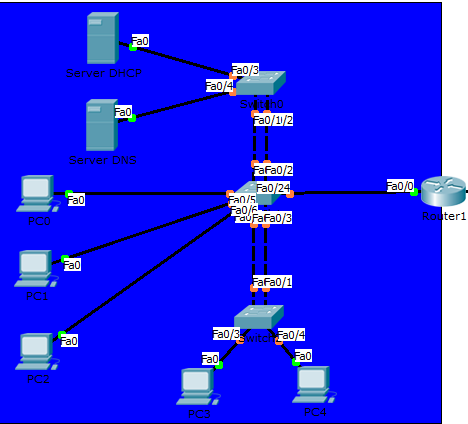

prakteknya langsung pakai topologi dan jangan lupa dikonfigurasi dulu

tuh yang udah ada di atas biar engga lupa. biasanya si kalau pakai

simulator udah ada nama interfacenya jadi engga usah lihat dulu

interface yang mana

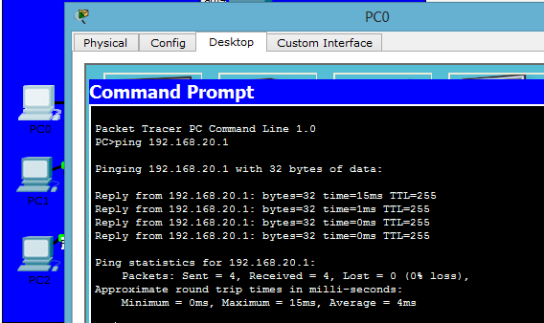

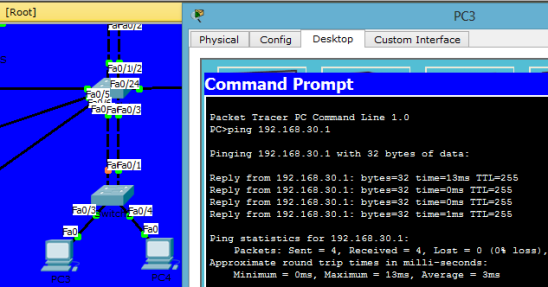

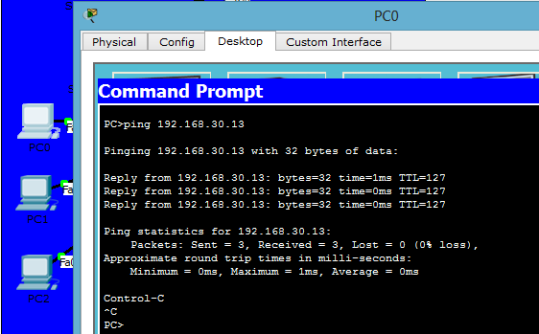

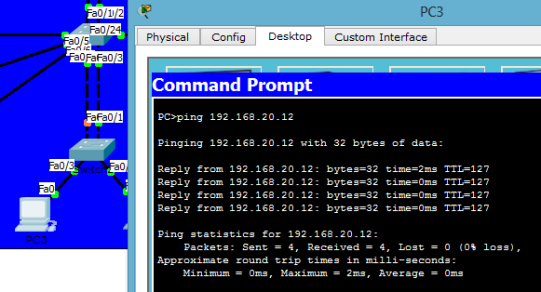

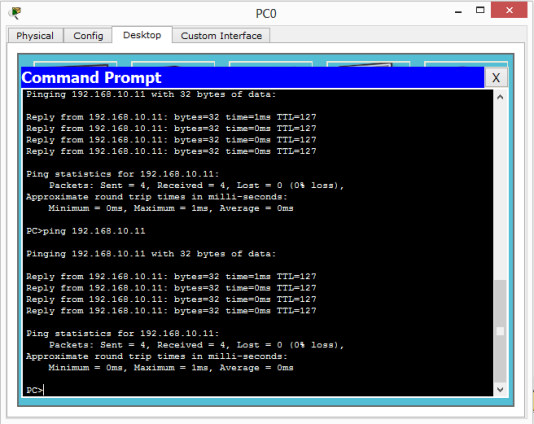

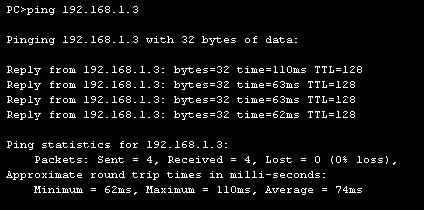

kalau udah konfigurasi ip address kita cek pakai ping. ping di IOS bisa di user exec ataupun di privileged exec.

lanjut ya. terus kita mau konfigurasi keamanan routernya. ada dua lapis

kemanan untuk orang supaya bisa dapat hak akses privileged. keamanan

untuk

masuk ke routernya sama kemananan untuk masuk ke

privileged mode. sebelum kesitu ada berapa cara si untuk bisa konfig router?

secara garis besar ada dua, secara r

emote dengan pengalamatan ip address (vty/virtual teletype) dan

langsung. contohnya secara remote itu pakai telnet atau ssh. sedangkan langsung bisa pakai port console atau aux di router.

nah berarti saat mau mengkonfigurasi router ada tiga cara. bisa secara

remote, bisa pakai port console dan bisa pakai port aux. nanti kita

konfigurasi ketiga cara tersebut agar menanyakan password untuk memasuki

user exec.

konfigurasi jalur virtual

Router1(config)#line vty 0 4

Router1(config-line)#password [password]

Router1(config-line)#login

nah untuk jalur virtual, kita konfigurasi di spesific configuration mode. karena engga ngefek ke seluruh sistem. masuknya pakai

line vty, sedangkan angka

0 4 adalah sesi yang diijinkan. jadi hanya ada 5 sesi yang dapat mengakses router secara bersamaan.

konfigurasi jalur console

Router1(config)#line console 0

Router1(config-line)#password [password]

Router1(config-line)#login

sama kaya jalur virtual, kita konfignya di

spesific configuration mode. masuknya pakai

line console, sedangkan angka

0 menandakan bahwa hanya ada

1 port console di perangkat. ya biasanya untuk jalur console dan aux hanya tersedia 1 disetiap perangkat.

untuk aux saya sendiri belum pernah coba secara langsung. jadi maaf

belum bisa ngasih tau nih. tapi kebanyakan yang dipakai ya kalau engga

remote pakai console. karena paling mudah.

untuk prakteknya entaran dulu, sekarang kita konfigurasi dulu password untuk masuk ke

privileged exec. sekalian aja entar konfigurasinya ya. untuk konfigurasi ini kita lakukan di global configuration mode.

router1(config)#enable [secret/password] [passwordnya]

nah, untuk passwordnya sendiri ada dua tipe, yaitu

secret dan

password.

kalau secret dienkripsi dan password tidak dienkripsi (plain text).

langsung praktek aja pakai topologi yang diatas. kita konfigurasi di

semua routernya.

terus coba deh kamu telnet dari router1. kalau telnet berarti pakai jalur remote. sebelum masuk ke

user exec dimintain password. terus pas masuk ke privileged juga dimintain password.

udah deh, sekarang saya bakal share perintah-perintah dasar cisco IOS supaya kalian bisa tau. yang pertama

menampilkan jam dan tanggal

router>show clock

mengatur jam dan tanggal

router#clock set [hh:mm:ss] dd month yyyy

udah gausah bingung sama syntaxnya haha. langsung praktik aja biar engga bingung.

menampilkan versi IOS

router>show version

menampilkan running configuration

router#show running-config

nah untuk perintah ini akan banyak diperlukan buat ngecek konfigurasi

kita ataupun melakukan troubleshooting. ingat ini running config ya.

kalau cek udah ada konfigurasi kita di running config. jangan lupa

disimpen ke startup config.

konfigurasi banner messeage of the day

router(config)#banner motd #[isinya]#

command help

nah ini sangat berguna kalau kalian lupa perintah apa yang akan

dimasukan. yaitu dengan command help. command help ini simbolnya (

?). langsung ke contohnya aja nih.

- misalnya kita bingung kalau habis "cl" ada perintah apa aja. ya tinggal tambahin "?". ternyata ada clear dan clock.

- terus kita mau konfigurasi clocknya pakai set. nah habis set itu kita harus masukin argumen apa? (hh:mm:ss Current Time) sebelah kiri bentuk argumennya, sebelah kanan penjelasannya.

command syntax check

nah cisco IOS pinter loh ternyata. dia bisa ngecek perintah yang kita masukan. apakah ada kesalahan dalam penulisan atau engga.

ada tiga output jika kita salah memasukan perintah. yaitu incomplete command, ambigous command, dan invalid input detected.

- incomplete command, itu tandanya perintah yang dimasukan belum selesai. masih ada argumen yang harus dimasukan.

- ambiguous command, itu tandanya perintah yang dimasukan bisa bercabang. contohnya tadi "cl" bisa bercabang ke clock ataupun ke clear.

- invalid input detected, itu tandanya argumen kita salah syntax, dan cisco IOS akan nunjukin yang salah pakai "^". jadi kalau diatasnya ada "^" berarti perintah atau argumennya salah. sekian dan trima kasih